웹쉘(Web Shell)은 공격자가 원격지에서 피해 서버에 명령을 수행 할 수 있게 작성한 Server Side 언어로 (asp, php, jsp)파일 입니다.이렇게 악의적으로 작성한 스크립트 파일인 웹쉘을 업로드하여 웹 서버를 장악할 수 있습니다.

해당 실습은 워드프레스 APM기반에 진행해 보겠습니다.

해당 서버가 php기반으로 만든것으로 파악한 후에 php로 간단하게 악성코드를 작성하였습니다.

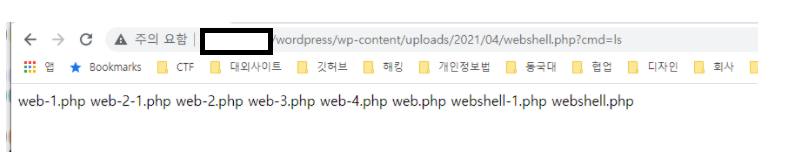

파일 업로드 화이트리스트 필터링이 안된 것으로 보아 Burp Suite로 webshell.text를 webshell.php로 바꾸어 서버에 업로드 합니다. 이렇게 webshell.php를 실행시키기 위해 파일 위치 경로를 찾아야합니다.

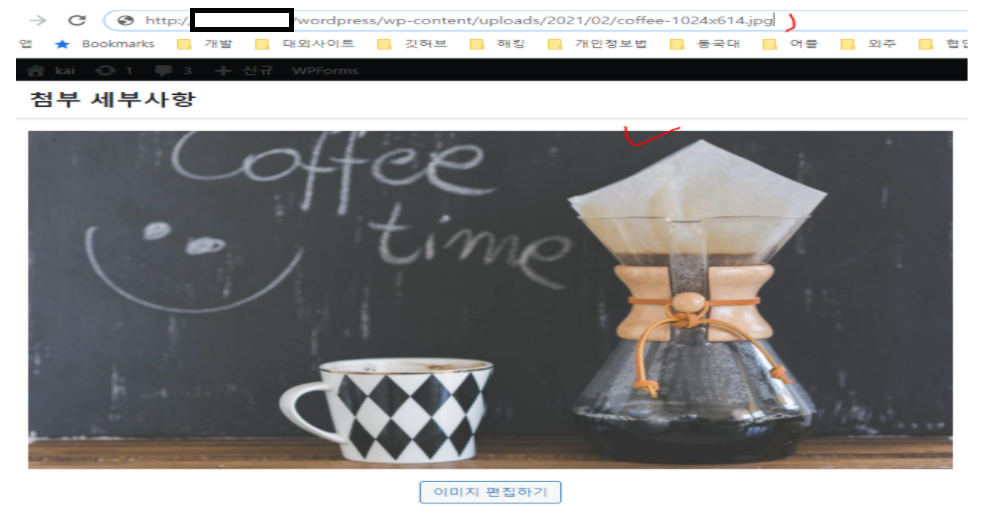

이미 서버에 올라간 사진중 하나를 우클릭 사진경로 복사 후 url에 입력하면 파일 업로드 위치가 나오게되어 실제 사진 저장시 업로드 위치가 노출되므로 경로로 타고들어가서 유추가 가능합니다.

파일 위치를 찾아내고 해당 경로로 들어가 ?cmd=ls로 하위 파일들이 노출 됩니다.

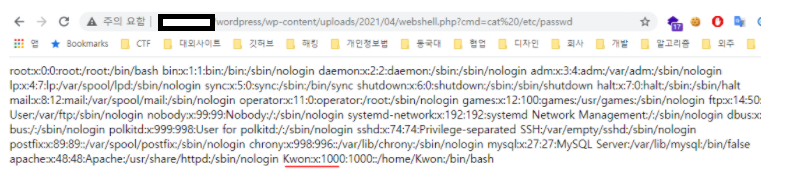

Kwon 계정을 통해 그룹 ID 노출 따라서 root는 User ID와 Group ID가 0번으로 유추 가능합니다.

ROOT 권한 상승에 위험성이 있어 서버를 장악 할 수 있는 심각한 공격입니다.

'정보보안 > 모의해킹' 카테고리의 다른 글

| 모의해킹 수행절차 (0) | 2021.11.21 |

|---|---|

| ufonet 봇넷을 이용한 DDoS 공격 (1) | 2021.06.18 |

| XSS 실습 (0) | 2021.04.04 |